보안 패치 펌웨어로 업그레이드하여 사용하세요!

최근 해커들의 공격이 서버나 개인 PC는 물론, IP공유기에도 그 공격의 대상을 확대하였기 때문에

당사에서 판매되는 공유기 전 제품에 관하여서 있을 수 있는 보안 취약점을 확인하고 수정하여

전 제품에 보안 패치 펌웨어를 배포하게 되었습니다.

IP 공유기가 해킹되면 해커들은 해당 공유기를 자유롭게 사용할 수 있고 공유기 및 이에 연결된

단말(PC 또는 스마트기기) 역시 또 다른 2차 피해를 입을 수 있으므로 이를 미리 방지하기 위하여

반드시 새로 배포한 보안 패치 펌웨어로 공유기를 업그레이드하여 사용할 것을 권장합니다.

IP 공유기의 해킹 방법은 여러 가지가 있으나 이 중 가장 많이 사용되는 2가지 방법은

비밀번호 설정이되어 있지 않은 원격 제어 포트를 이용하는 방법과 웹 페이지에 악성 스크립트를 숨겨

해당 웹 페이지 접속 시 공유기의 제어권을 얻어 원격 제어 포트를 개방하는 방식이 있습니다.

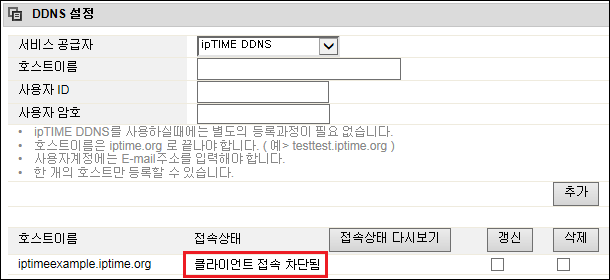

보안패치가 적용된 펌웨어 9.50버전에서는 비밀번호가 없는 공유기의 원격 제어 포트 사용을 근본적으로 차단하며

로그인 시 캡차 코드를 기본 적용 하도록하여 악성 스크립트의 공유기 해킹 시도를 원천 차단합니다.

금번 펌웨어 업그레이드를 통하여 해커들의 공격에 노출될 수 있는 보안 취약 가능성을 최소화하였고

이미 해킹이 이루어진 공유기도 펌웨어 업그레이드를 통해 해킹 전 상태로 자동 복구됩니다.

아래 절차에 따라 간단하게 자동 펌웨어 업그레이드를 진행하시기 바랍니다.

1. 자동 업그레이드 유틸리티 다운로드

1) 아래 [자동 업그레이드 유틸리티 다운로드]를 클릭합니다.

[ 자동 업그레이드 유틸리티 다운로드 ]

2) 파일 다운로드창에서 [저장]을 눌러 원하는 위치에 upgrade.exe 파일을 저장합니다.

2. 자동 업그레이드 유틸리티 실행

1) 저장된 upgrade 파일을 더블 클릭하여 실행합니다.

2) ipTIME 펌웨어 업그레이드를 시작합니다.

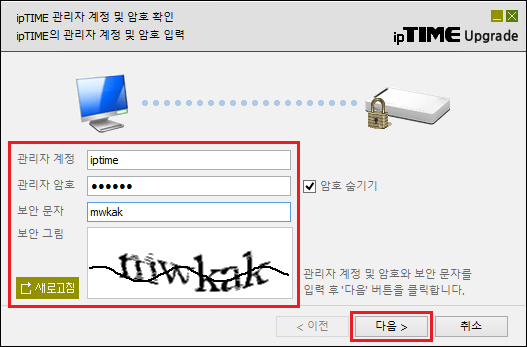

3. ipTIME 관리자 계정 및 암호 확인

1) ipTIME에 관리자 계정이 설정되어 있는 경우, 관리자 계정과 암호를 입력 후 다음 버튼을 클릭합니다.

(관리자 계정을 분실하셨을 경우 제품을 초기화 하신 후 펌웨어 업그레이드를 다시 한번 진행해주시기 바랍니다.)

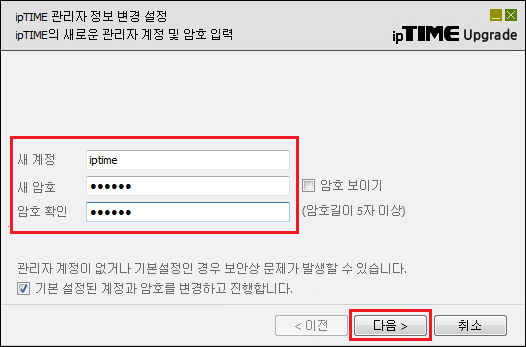

2) 관리자 계정이 설정되어 있지 않은 경우, 새 계정과 새 암호를 입력 후 다음 버튼을 클릭합니다.

(설정하신 계정과 암호는 반드시 숙지하시기 바랍니다.)

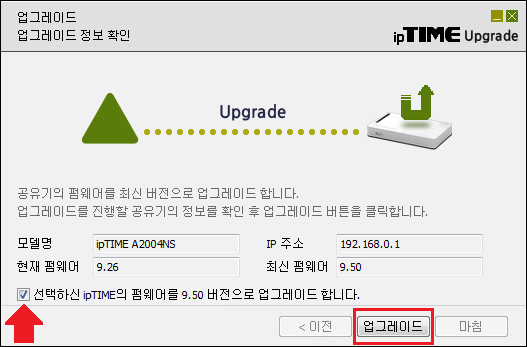

4. 펌웨어 업그레이드 진행

1) ipTIME의 업그레이드 정보를 확인하고 하단 체크박스를 체크하면 [업그레이드] 버튼이 활성화되며,

[업그레이드] 버튼을 클릭하여 펌웨어 업그레이드를 진행합니다.

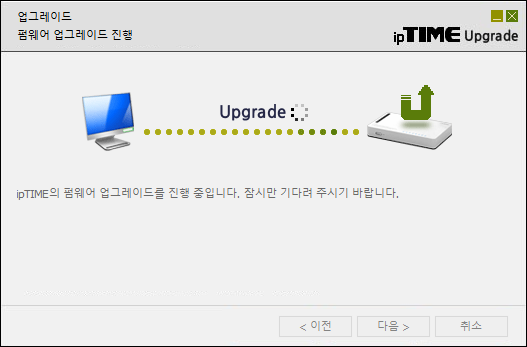

2) 아래와 같이 펌웨어 업그레이드가 진행됩니다.

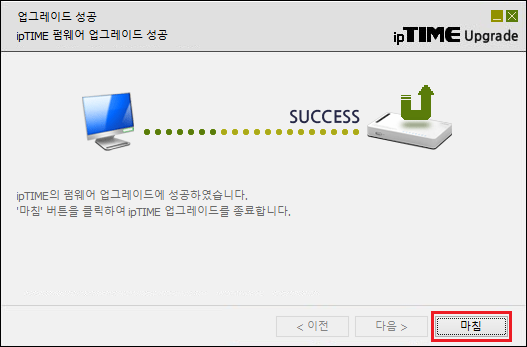

3) 펌웨어 업그레이드가 완료되면 마침 버튼을 클릭하여 프로그램을 종료합니다.

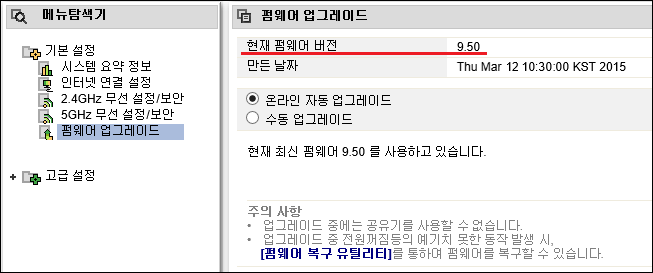

5. 펌웨어 버전 확인

1) 정상적으로 펌웨어 업그레이드가 완료되면 공유기 웹 설정화면(http://192.168.0.1)에서 펌웨어 버전을 확인 할 수 있습니다.

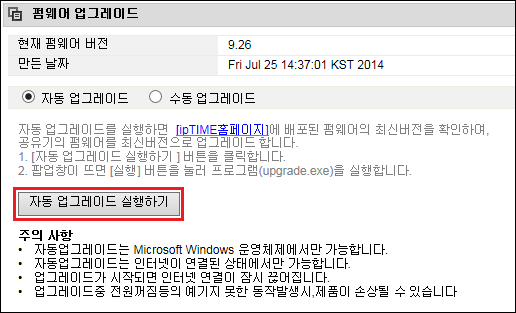

[참고] 공유기 웹 설정화면에서 펌웨어 자동 업그레이드 방법

공유기 웹 설정화면(http://192.168.0.1)에 접속하여 [관리도구] – [기본설정] - [펌웨어업그레이드] 페이지 에서

[자동 업그레이드 실행하기]를 클릭하여 펌웨어 업그레이드를 진행합니다.

-------------------------------------------------------------------------------------

http://gaia.ruliweb.com/gaia/do/ruliweb/default/pc/27/read?articleId=1657910&bbsId=G003

위 링크보시면 알겠지만 전에 정부가 공유기 감시한다고 기사떳었는데

아이피타임은 9.50버전부터 실시간 감시 추가한것같네요.

(IP보기클릭).***.***

이런건 빠르네요 ㅎㅎ 안받아!

(IP보기클릭).***.***

http://gaia.ruliweb.com/gaia/do/ruliweb/default/pc/32/read?articleId=1657910&bbsId=G003&itemId=6&pageIndex=1 http://m.yna.co.kr/kr/contents/?cid=AKR20150305092700017&mobile 공유기 보안 강화대책 참여업체 통신사 3사(KT, SK브로드밴드, LGU+), 공유기 제조업체(EFM네트웍스, NetTop C&C, 애니게이트이앤씨, 다보링크, 블레스정보통신, 네티스코리아, D-Link, 디지털존, TP-LINK 등) 넷기어 아수스 버팔로등 해외업체는 빠짐 ------------------------------------------------------------------------------------ 체인지 리스트 없음 + 전 모델 공통 적용 + 협조사 리스트에 포함 = 정부의 공유기 감청 시스템 연동 업데이트 = 실시간 패킷 도감청

(IP보기클릭).***.***

취약점이 문제가 아니라... 개개인의 패킷도감청을 하려면 그만큼의 시스템 리소스가 필요한데 그러려면 돈이 너무 많이 들잖아요. 기술적인 문제도 생기고. 고로 아예 라우터단계(단말기 or 공유기 등)에서 어느정도 일을 분산시키려는 속셈. 돈 한푼 안내고 개인의 리소스를 착취하는 총맞은 짓이죠. p2p 사이트들의 그리드 시스템이랑 다를게 뭔지 원... 전 걍 다음 공유기 살땐 직접 만들려구요 ㅡ.,ㅡ... 다음 대선 누가 출마하던 미래부 문광부 과장급 인사 이상 다 퇴출시키겠다는 사람 찍어줄거임.

(IP보기클릭).***.***

sk 공유기는 이미 스스로 관리하는 기능이 있습니다. 괜히 sk 가 무료 공유기 뿌리는게 아님.

(IP보기클릭).***.***

그럼 이제 펌웨어 설치하면 안되나요?

(IP보기클릭).***.***

(IP보기클릭).***.***

(IP보기클릭).***.***

(IP보기클릭).***.***

(IP보기클릭).***.***

(IP보기클릭).***.***

그럼 이제 펌웨어 설치하면 안되나요?

(IP보기클릭).***.***

이런건 빠르네요 ㅎㅎ 안받아!

(IP보기클릭).***.***

(IP보기클릭).***.***

(IP보기클릭).***.***

(IP보기클릭).***.***

(IP보기클릭).***.***

http://gaia.ruliweb.com/gaia/do/ruliweb/default/pc/32/read?articleId=1657910&bbsId=G003&itemId=6&pageIndex=1 http://m.yna.co.kr/kr/contents/?cid=AKR20150305092700017&mobile 공유기 보안 강화대책 참여업체 통신사 3사(KT, SK브로드밴드, LGU+), 공유기 제조업체(EFM네트웍스, NetTop C&C, 애니게이트이앤씨, 다보링크, 블레스정보통신, 네티스코리아, D-Link, 디지털존, TP-LINK 등) 넷기어 아수스 버팔로등 해외업체는 빠짐 ------------------------------------------------------------------------------------ 체인지 리스트 없음 + 전 모델 공통 적용 + 협조사 리스트에 포함 = 정부의 공유기 감청 시스템 연동 업데이트 = 실시간 패킷 도감청

(IP보기클릭).***.***

(IP보기클릭).***.***

(IP보기클릭).***.***

(IP보기클릭).***.***

취약점이 문제가 아니라... 개개인의 패킷도감청을 하려면 그만큼의 시스템 리소스가 필요한데 그러려면 돈이 너무 많이 들잖아요. 기술적인 문제도 생기고. 고로 아예 라우터단계(단말기 or 공유기 등)에서 어느정도 일을 분산시키려는 속셈. 돈 한푼 안내고 개인의 리소스를 착취하는 총맞은 짓이죠. p2p 사이트들의 그리드 시스템이랑 다를게 뭔지 원... 전 걍 다음 공유기 살땐 직접 만들려구요 ㅡ.,ㅡ... 다음 대선 누가 출마하던 미래부 문광부 과장급 인사 이상 다 퇴출시키겠다는 사람 찍어줄거임. | 15.03.12 22:09 | | |

(IP보기클릭).***.***

(IP보기클릭).***.***

(IP보기클릭).***.***

(IP보기클릭).***.***

(IP보기클릭).***.***

(IP보기클릭).***.***

(IP보기클릭).***.***

(IP보기클릭).***.***

sk 공유기는 이미 스스로 관리하는 기능이 있습니다. 괜히 sk 가 무료 공유기 뿌리는게 아님. | 15.03.13 04:32 | | |

(IP보기클릭).***.***

(IP보기클릭).***.***

(IP보기클릭).***.***

(IP보기클릭).***.***

(IP보기클릭).***.***

(IP보기클릭).***.***

(IP보기클릭).***.***

(IP보기클릭).***.***

(IP보기클릭).***.***

(IP보기클릭).***.***